Fundamentos y usos prácticos de Docker

Clase 4 : Redes en Docker

Temas de clase 4

Redes en Docker

Cuestiones básicas de redes

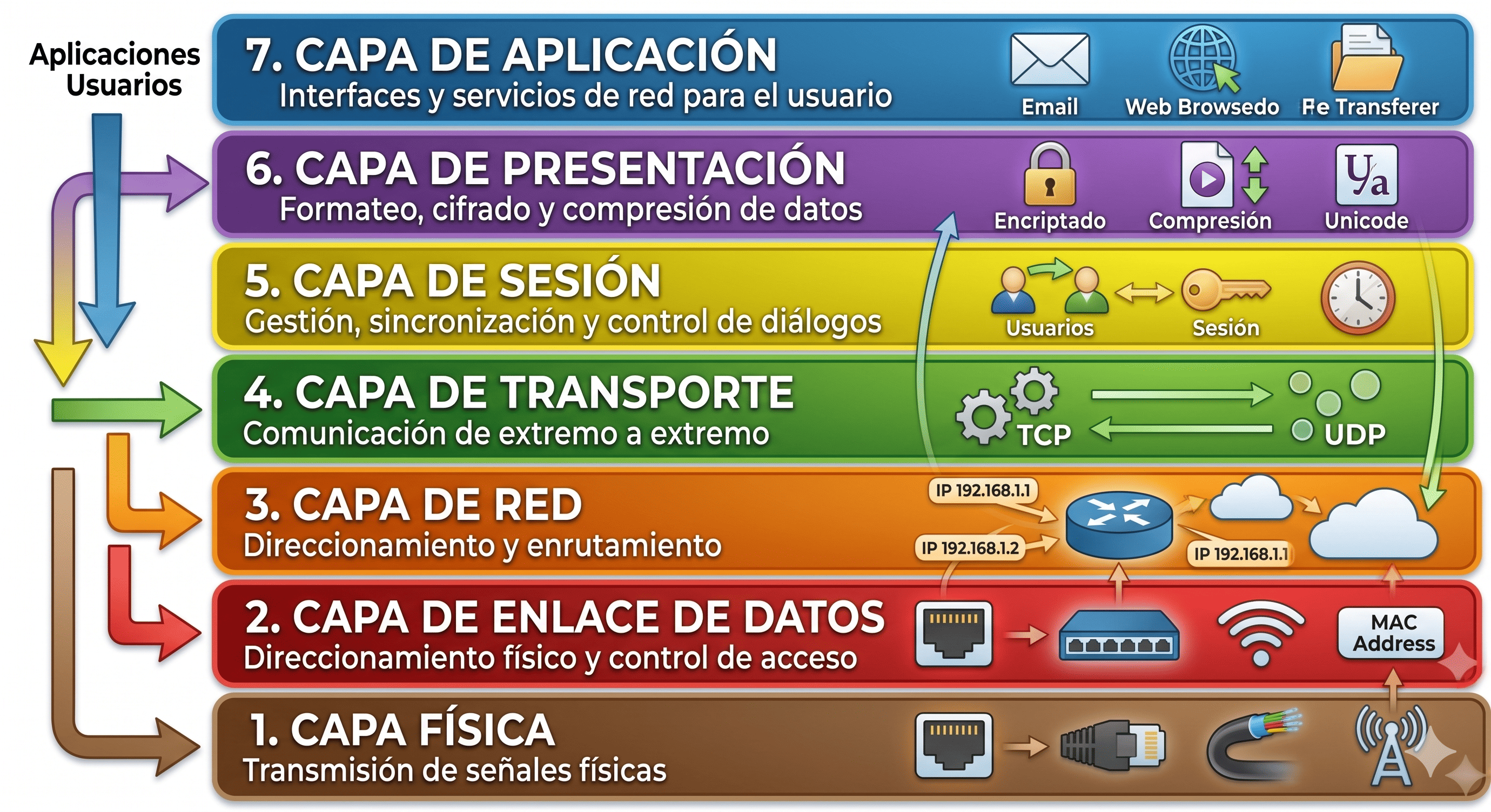

Modelo OSI

El modelo OSI (Open Systems Interconnection) es un marco conceptual que estandariza las funciones de un sistema de telecomunicaciones en siete capas.

Aunque en la práctica el protocolo estándar de Internet es TCP/IP, el modelo OSI es fundamental para entender cómo se estructuran y comunican las redes de forma teórica.

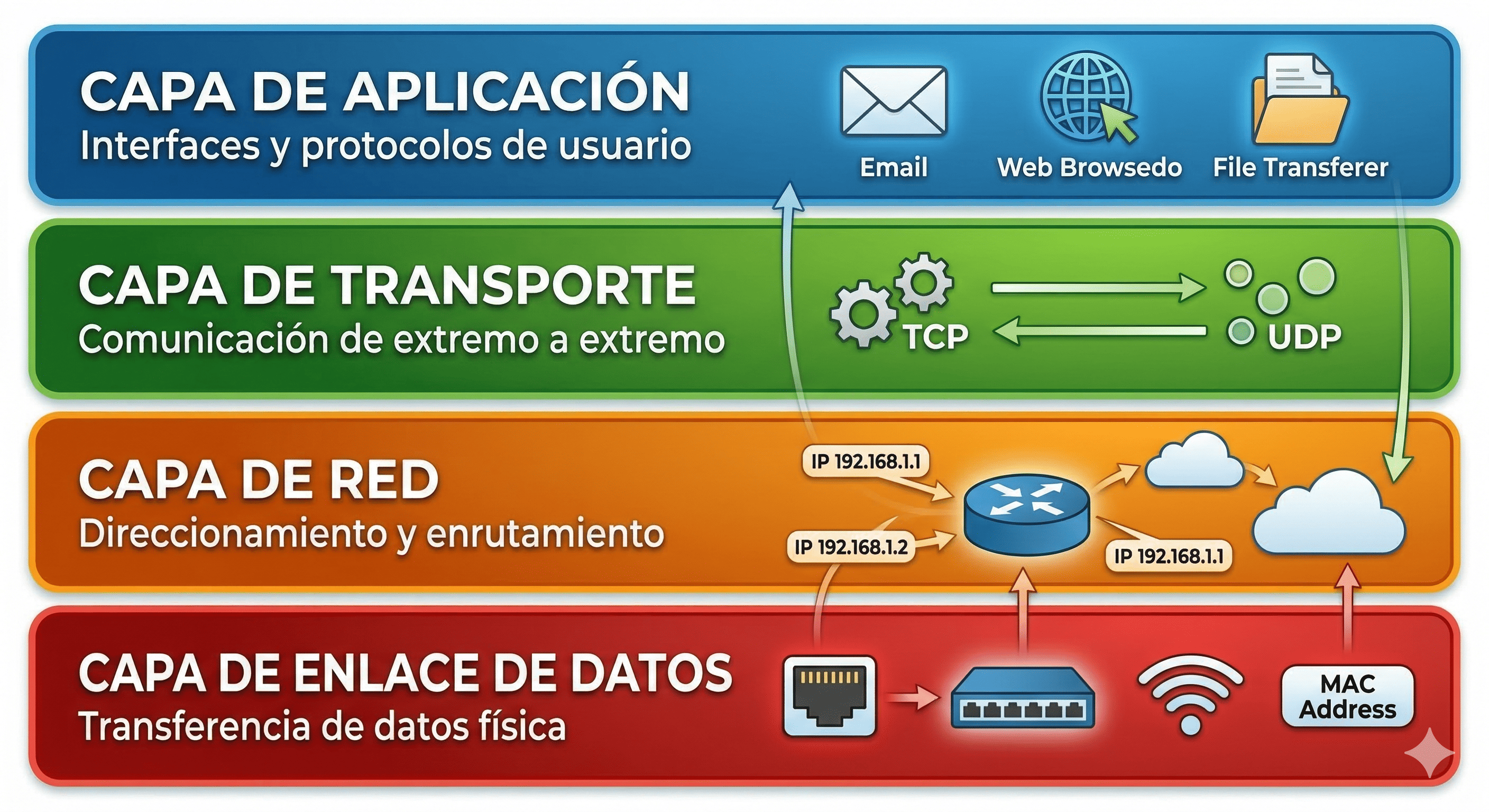

Modelo TCP/IP

A diferencia del modelo OSI (teórico), el modelo TCP/IP es el modelo práctico utilizado en el mundo real y es la base de funcionamiento de Internet.

Simplifica las 7 capas de OSI en 4 capas fundamentales:

- Aplicación: (HTTP, FTP, DNS...)

- Transporte: (TCP, UDP)

- Internet: (IP)

- Acceso a Red: (Ethernet, WiFi)

Conceptos básicos de redes

Dirección MAC

- Dirección MAC (Media Access Control): Es el identificador físico único

asignado por el fabricante a cada tarjeta o interfaz de red. Se representa con 12

dígitos hexadecimales (ej.

00:1A:2B:3C:4D:5E). - En una red local, los equipos usan el protocolo ARP (Address Resolution Protocol) para "preguntar" qué dirección MAC corresponde a una IP y así poder entregar los datos correctamente. El protocolo ARP se encuentra en la capa 2 del modelo OSI.

Conceptos básicos de redes

¿Qué es el protocolo IP?

El Protocolo de Internet (IP) es el conjunto de reglas que permite la comunicación en red. Su función principal es el direccionamiento y enrutamiento de datos.

- Direccionamiento: Asigna una etiqueta numérica (IP) a cada dispositivo para que pueda ser identificado de forma única.

- Enrutamiento: Determina el camino que deben seguir los datos (paquetes) desde el origen hasta el destino a través de diferentes redes.

- Encapsulamiento (Fragmentación): Divide los datos en paquetes o datagramas más pequeños para enviarlos de manera eficiente y los vuelve a ensamblar en el destino.

- Sin conexión (No fiable): Trata cada paquete de forma independiente y no garantiza su entrega ordenada o completa, dejando esa tarea a protocolos superiores como TCP.

Es el protocolo fundamental de la Capa 3 (Red) del modelo OSI.

Conceptos básicos de IP (Ipv4)

IP y Máscara de subred

- Dirección IP: Identificador único para un dispositivo en una red. En

IPv4 se forma por 4 números del 0 al 255 (ej.

192.168.1.10). - Máscara de subred: Define qué porción de la IP identifica a la red y

cuál al dispositivo (host). Ejemplos:

255.255.255.0o en notación CIDR/24.

255.255.255.0

En binario: 11111111.11111111.11111111.0

Los 24 primeros bits son para la red, los últimos 8 para los hosts

Conceptos básicos de IPv4

Redes privadas

Las redes privadas son rangos de direcciones IP que no son enrutables en Internet y se utilizan para redes locales.

| Clase | Rango de Direcciones | Máscara (CIDR) | Máscara (Decimal) |

|---|---|---|---|

| Clase A | 10.0.0.0 – 10.255.255.255 | /8 | 255.0.0.0 |

| Clase B | 172.16.0.0 – 172.31.255.255 | /12 | 255.240.0.0 |

| Clase C | 192.168.0.0 – 192.168.255.255 | /16 | 255.255.0.0 |

| Loopback | 127.0.0.0 – 127.255.255.255 | /8 | 255.0.0.0 |

Por defecto, Docker usará las redes a partir de la 172.17.0.0/16

Conceptos básicos de redes

Gateway y DNS

- Gateway (Puerta de enlace): Es el equipo (habitualmente un router) que conecta y enruta el tráfico entre nuestra red local y otras redes, como Internet.

- Tabla de ruteo: Contiene la información necesaria para enrutar el tráfico entre redes.

- DNS (Domain Name System): Sistema encargado de traducir nombres

legibles por humanos (ej.

www.docker.com) en direcciones IP, para que las computadoras puedan conectarse. El DNS es un servicio, y, por lo tanto lo ubicamos en la capa 7 (Aplicación).

Conceptos básicos de IPv4

Cosas a tener en cuenta:

- A un dispositivo de red, se lo suele llamar host.

- En una misma red, no debe haber dos host con la misma dirección IP. Conflicto de direcciones IP.

- Si un host no tiene configurado su gateway, no podrá salir de esa red.

- La dirección IP del gateway suele ser la primera o la última dirección IP de la subred.

- La dirección IP de la subred es la primera dirección IP de la red. Por ejemplo

192.168.0.0 - La última dirección IP de la subred es la dirección de broadcast. Por ejemplo

192.168.0.255 - La dirección IP del gateway debe estar en la misma subred que los hosts.

- Si un host no tiene configurado su DNS, no podrá resolver nombres de dominio. No es necesario que esté en la misma red.

- Un mismo host puede tener mas de una dirección IP. Incluso en diferentes subredes.

Conceptos básicos de redes

Puertos

- ¿Qué es un puerto?: Es un canal lógico asignado a un servicio o aplicación específica dentro de una computadora para dirigir correctamente el tráfico de red.

- Analogía: Si la dirección IP es la dirección física de un edificio, el número de puerto es el número de departamento al que debe entregarse el mensaje.

- Existen 65.535 números de puertos en total. Algunos de los más conocidos son el puerto 80/tcp (HTTP) para páginas web, el 443 (HTTPS) para tráfico web seguro, o el 22/tcp (SSH).

Conceptos básicos de redes

Protocolos TCP y UDP

Son los protocolos principales que definen cómo se transportan los datos:

- TCP (Transmission Control Protocol): Orientado a conexión y altamente confiable. Garantiza que los datos lleguen íntegros, sin errores y en el orden correcto. Ideal para la web, correos electrónicos o transferencia de archivos.

- UDP (User Datagram Protocol): Envía los datos rápidamente sin conectarse previamente o verificar la entrega de paquetes. Al prescindir de estos controles, es mucho más veloz y ligero. Ideal para transmisión de video en vivo (streaming), VoIP o consultas DNS.

Un mismo número de puerto, puede ser TCP o UDP. Por lo tanto, un mismo host puede tener dos servicios distintos corriendo en el mismo puerto, uno usando TCP y otro usando UDP. Por ejemplo 443/tcp y 443/udp.

Los protocolos TCP/UDP se ubican en la capa 4 (Transporte).

Consultas

Introducción a redes en Docker

Redes en Docker

Docker proporciona un sistema de redes virtuales que permite conectar contenedores entre sí, al host, y con el mundo exterior. Al utilizar Docker, es esencial comprender cómo funcionan las redes dentro de su ecosistema, ya que esto impacta directamente en la conectividad, la seguridad, y el comportamiento de las aplicaciones distribuidas.

Network Drivers

El subsistema de redes de Docker utiliza un conjunto de drivers para proveer de conectividad a los contenedores. Los drivers son:

- Bridge

- Host

- Null/None

- Overlay

- IPvlan

- Macvlan

Se detallarán a continuación

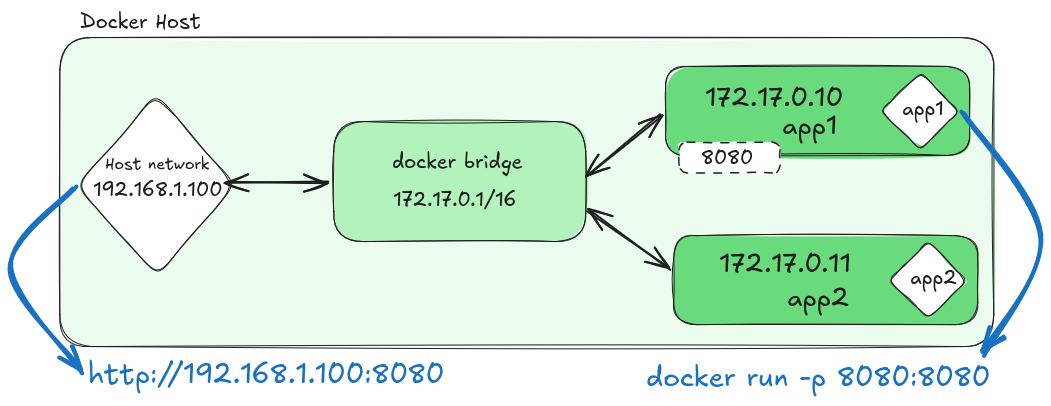

Redes Bridge

Se comporta como un switch virtual dentro del host. Permite la comunicación saliente de los contenedores y entre los contenedores que están en la misma red bridge.La red bridge por defecto arranca en 172.17.0.0/16 y a medida que se van creando redes bridge va cambiando la red incrementando el segundo octeto 172.x.0.0/16

Docker Docs:

Bridge network driver

Docker Docs:

Bridge network driver

Redes Bridge

Cuando usamos una red bridge en Docker con configuración por defecto:

- Los contenedores obtienen IPs internas dentro de una mismasubred privada (normalmente IPv4, opcional IPv6).

- Es posible crear redes bridge personalizadas (custom bridge) y asignarles rangos de IP privados de manera explícita.

- Los contenedores pueden comunicarse libremente entre sí si están en la misma red bridge.

- Desde el host Docker podés acceder a los contenedores directamente. (por su IP interna)*

- Contenedores de otras redes Docker, o externos al host, no pueden acceder directamente a los contenedores — salvo que se publiquen los puertos.

- Para que un contenedor sea accesible desde afuera del host Docker, hay que

publicar los puertos

(-p / --publish)[1]. - Si un contenedor sale a la red externa (por ejemplo, internet), su tráfico sale nateado: desde el exterior parecerá provenir del host Docker.

Docker Docs: Bridge network driver

Custom bridge vs default bridge

Al iniciar Docker, se crea una red predeterminada utilizando el driver bridge, denominada simplemente bridge. Todos los contenedores se conectarán a esta red de manera predeterminada, a menos que se especifique otra red al momento de su creación.

Es posible también crear nuestras propias redes del tipo bridge, conocidas como "User-defined bridge" o "custom bridge". Estas redes ofrecen capacidades superiores, como la inclusión de un DNS interno automático que permite resolver la IP interna de un contenedor utilizando su nombre.

Docker docs: Differences between user-defined bridges and the default bridge

Puertos y redirecciones

Los puertos son esenciales para permitir que los contenedores interactúen con el mundo exterior o con otros contenedores. Cuando un contenedor se ejecuta, puede exponer ciertos puertos para que otros servicios puedan comunicarse con él. Sin embargo, exponer un puerto del contenedor no lo hace automáticamente accesible desde fuera del host y es necesario publicar el puerto para que sea accesible.

Para publicar el puerto se hace con -p P_HOST:P_CONTAINER

docker run -d -p 8080:80 docker/welcome-to-docker

Estas redirecciones se utilizan cuando estamos trabajando sobre redes bridge.

IMPORTANTE: No se puede repetir el número del puerto del Host (P_HOST).

Docker docs: Publishing and exposing portsResumen: Redes Bridge

- Aislamiento: Switch virtual interno. Los contenedores están aislados del exterior por defecto.

- Conectividad: Salida a internet vía NAT (usa la IP del host).

- Publicación: Uso obligatorio de

-p puerto_host:puerto_containerpara acceso externo. - Redes Custom: ¡Recomendado! Incluyen DNS interno (resolución por nombre de contenedor).

- Rango IP: Comienza en

172.17.0.0/16y escala por cada red nueva.

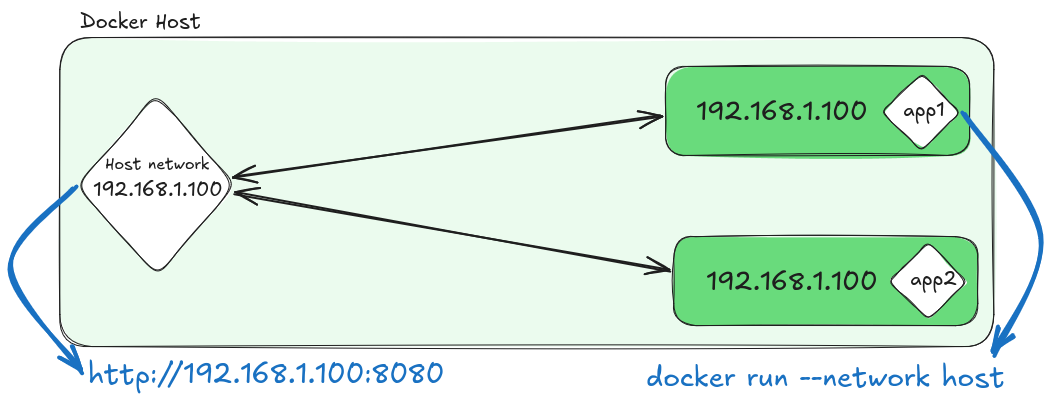

Redes Host

Con esta red, el contenedor comparte la pila de red del host, es decir, los servicios que se ejecutan en el contenedor escucharán en la misma dirección IP que el host. Los contenedores que ejecuten este driver no tendrán direcciones IP propias y los puertos estarán mapeados 1:1 con los puertos de escucha del host.

Redes Host

En este driver, no hace falta publicar los puertos del contenedor, ya que se abrirán los mismos puertos de escucha del contenedor al host. Esto se debe a que no requiere traducción de direcciones de red (NAT) y no se crea ningún "proxy de usuario" para cada puerto.

Por lo general, es util en los siguientes casos:

- Optimizar la performance de red

- El contenedor necesita manegar un rango de puertos amplio

Está disponible en Docker Desktop a partir de la versión 4.34 pero no viene habilitado por defecto. Para habilitarlo:

- Settings

- Resources/Network

- Habilitar la opción "Enable Host Networking"

- Aplicar y reiniciar

Redes Host

Cuando se levanta un contenedor en modo host, los puertos que expone el contenedor son los mismos que los del host. Esto significa que no es necesario publicar los puertos del contenedor, ya que se abrirán los mismos puertos de escucha del contenedor al host.

Ejemplo:

docker run --rm -d --name web --network host nginx

Luego haga clic aquí. Debería poder ver la ventana de Nginx.

Detener el contenedor:

docker stop web

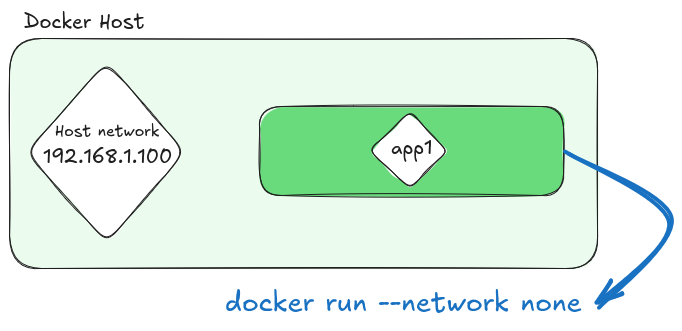

Redes NONE/Null

Este tipo de red deshabilita todas las capacidades de red del contenedor. Útil en casos donde se necesita un entorno de ejecución totalmente aislado sin acceso a la red.

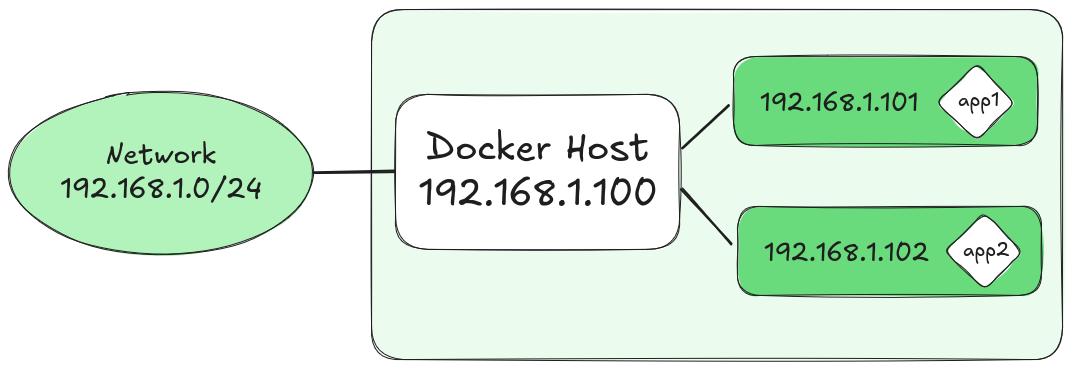

Redes IPvlan

IPvlan es un driver avanzado que nos brindan control sobre las direcciones IPs de los contenedores. También maneja el tag o trunk y enrutamiento de las vlan en capa 2 y 3 respectivamente.

Cada contenedor puede tener su propia dirección IP de la subred del host compartiendo la dirección MAC del host. Es posible manejar ipvlan en L2 y L3.

La diferenciación del tráfico se realiza a nivel de la capa 3 (dirección IP) en lugar de la capa 2 (dirección MAC).

Docker Docs: Driver IPvlanRedes macvlan

Similar a ipvlan, pero la diferencia es que asigna una dirección MAC única a cada contenedor, lo que permite que cada uno se comporte como un dispositivo físico en la red. Es ideal cuando se requiere que los contenedores se integren directamente con la red física existente y sean accesibles desde fuera del host Docker.

Tener en cuenta:

- El host necesita ser capaz de manegar el modo promiscuo donde una única interfaz física puede tener asignada múltiples direcciones MAC.

- Si la aplicación puede funcionar en modo bridge es posible que sea mejor solución que macvlan.

- Puede ser util cuando necesitamos que un contenedor atienda en un puerto ya utilizado por el host.

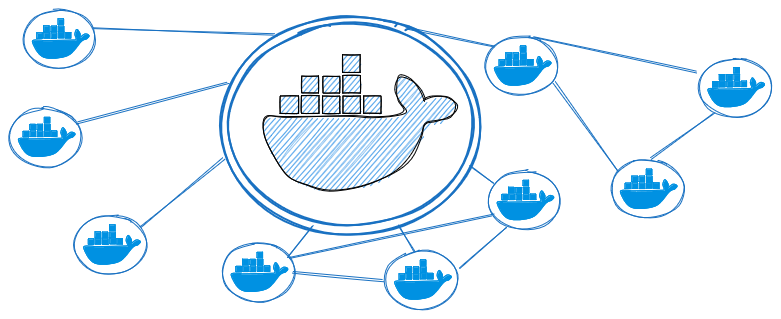

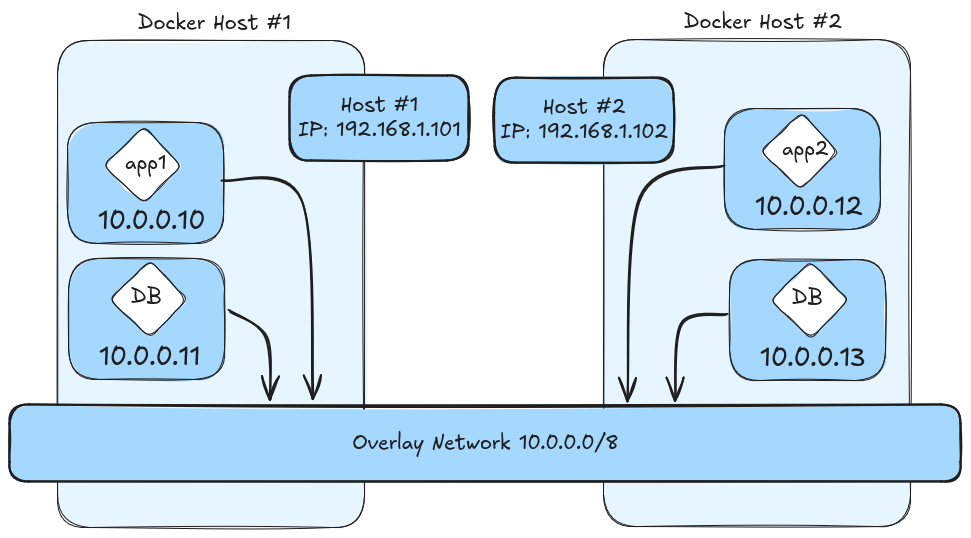

Redes Overlay

Permite la creación de redes distribuídas que abarcan múltiples hosts, permitiendo que los contenedores que se ejecutan en diferentes hosts puedan comunicarse entre sí como si estuvieran en la misma red local sin que el sistema operativo del host intervenga en el ruteo. Estas redes se usan en clústeres Docker Swarm pero es posible usarlas en instancias de Docker Engine separadas de manera de crear un entorno similar a Docker Swarm.

Consultas

Gestión de redes Docker

Comandos básicos

Gestión de redes Docker

Desde Docker CLI podremos realizar operaciones sobre redes. Con el comando

docker network seguido de la instrucción:

connect:Conecta un container a una red.create:Crea una red.disconnect:Desconecta un container de una red.inspect:Muestra información detallada de ona o mas redes.ls:Lista las redesprune:Borra todas las redes sin uso.rm:Borra una o mas redes

Para mas detalles ejecutar el comando:

docker network COMMAND --help

Crear redes Docker

Supongamos que deseamos crear una red modo bridge.

docker network create -d bridge mi_red_bridge

# O mas simple sin ponerle el driver. Ya que bridge es por defecto.

docker network create mi_red_bridge

Ahora crearemos dos contenedores y conectaremos a esa red.

docker run -dit --name contenedor1 --network mi_red_bridge alpine sh

docker run -dit --name contenedor2 --network mi_red_bridge alpine sh

Ejecute el siguiente comando:

docker exec contenedor1 ping -c 3 contenedor2

Redes Internas

Es posible crear redes internas que no tengan acceso al exterior. Esto es útil para aislar ciertos contenedores que no necesitan salir a internet.

Para crear una red interna se usa el flag --internal

docker network create --internal red_interna

Tener en cuenta que, al no tener acceso a otras redes, como internet no será posible actualizar ni instalar paquetes.

Listar redes Docker

Usamos el comando docker network ls

docker network ls

NETWORK ID NAME DRIVER SCOPE

cfd3f0bf25fc bridge bridge local

abd3e7e42462 host host local

c1d27506736c none null local

c8f2c9e43721 mi_red_bridge bridge local

Observar las columnas. ID, NAME, DRIVER, SCOPE.

Eliminar redes Docker

Utilizaremos el comando docker network rm NETWORK_ID | NETWORK_NAME

docker network rm mi_red_bridge

nueva_red_bridge # Retorna nombre o hash de la red eliminada

Inspeccionar redes

Se usa el comandodocker network inspect NETWORK_ID | NETWORK_NAME

docker network inspect bridge

Eliminar redes Docker sin uso

Utilizaremos el comando docker network prune

docker network prune

WARNING! This will remove all custom networks not

used by at least one container.

Are you sure you want to continue? [y/N] y

Deleted Networks:

red_sin_usar1 # Ejemplo de una red creada pero no usada

red_sin_usar2 # Ejemplo de una red creada pero no usada

Conectar a redes Docker

Utilizaremos el comando docker network connect NETWORK CONTAINER

docker network create red1 # Creamos una red

docker run -dit --name container1 alpine sh # Corremos un contenedor

# Por defecto estará conectado a la red "bridge"

docker network connect red1 container1

docker inspect container1 # ¿Ha cambiado de red?

Desconectar de redes Docker

Utilizaremos el comando docker network disconnect NETWORK CONTAINER

docker network disconnect red1 container1

docker inspect container1 # ¿Se ha desconectado de de red?

Por defecto volverá a la red bridge.

Consultas

Actividad de práctica: